Lösungen? Aber sicher!

Erwerben Sie noch heute unsere fertigen Datenbanken

Datenbankformulare to go

Unsere inhaltlichen Lösungen für alle Unternehmen, die Ihre Abteilungen digitalisieren und ertüchtigen möchten. Sie möchten nicht nur fertige Datenbanklösungen erhalten, sondern auch Dashboards?

Erstellen Sie im Handumdrehen für jede Datenbanklösung eigenständige Auswertungen und Visualisierungen. Sie haben es mit den Low-Code-Datenbanken selbst in der Hand.

Formulare leicht gemacht

Nur 59,99€ pro App*

DATENPROGRAMM-Solutions

AML: Anti-Money-Laundering

CMS: Compliance Management System

DPM: Data Protection Management

IKS: Internes Kontrollsystem

ISM: Informationssicherheitsmanagement

QMS: Qualitätsmanagementsystem

RMS: Risk Management System

AFM: Anti-Fraud-Management

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 65 Planung

- 400 Analysen

- 905 Prüfungsansätze

- 23 Formulare

Prozesse

Dokumentieren Sie bei Bedarf die zu Grunde liegenden Prozesse unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Prozesse mit den entsprechenden Risiken, Kontrollen und Maßnahmen.

Risiken

Erstellen Sie eine Risikolandkarte, in dem Sie ein individuelles Quick Assessment durchführen, das inhärent sowie das aktuelle Risiko bewerten und eine individuelle Risikoüberwachung (ggfs. mit Frühwarnindikatoren) installieren.

Kontrollen

Erfassen Sie die zu Grunde liegenden Kontrollen unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Kontrollen mit den entsprechenden Prozessen, Risiken und Maßnahmen.

Maßnahmen

Dokumentieren Sie die zu Grunde liegenden Maßnahmen zu den vorliegenden Prozessen, Risiken und Kontrollen.

Kontinuierlicher Verbesserungsprozess

Führen Sie einen kontinuierlichen Verbesserungsprozess in Ihrem Unternehmen durch, der stufenweise gemäß dem Kompetenzgefüge konzipiert ist: Vorschlagswesen --> Qualitätsreview --> Würdigung --> Entscheidung --> Veto Recht I+II

Krisenmanagement

Dokumentieren Sie die Verantwortlichen, den zeitlichen Abfolgeprozess und die IST-Ergebnisse im Zuge eines Fraud-Vorfalls.

Anti-Fraud-Management

Dokumentieren Sie Ihr Anti-Fraud-Framework, weisen Sie Verantwortliche zu und lassen Sie sich regelmäßig die Wirksamkeit bestätigen.

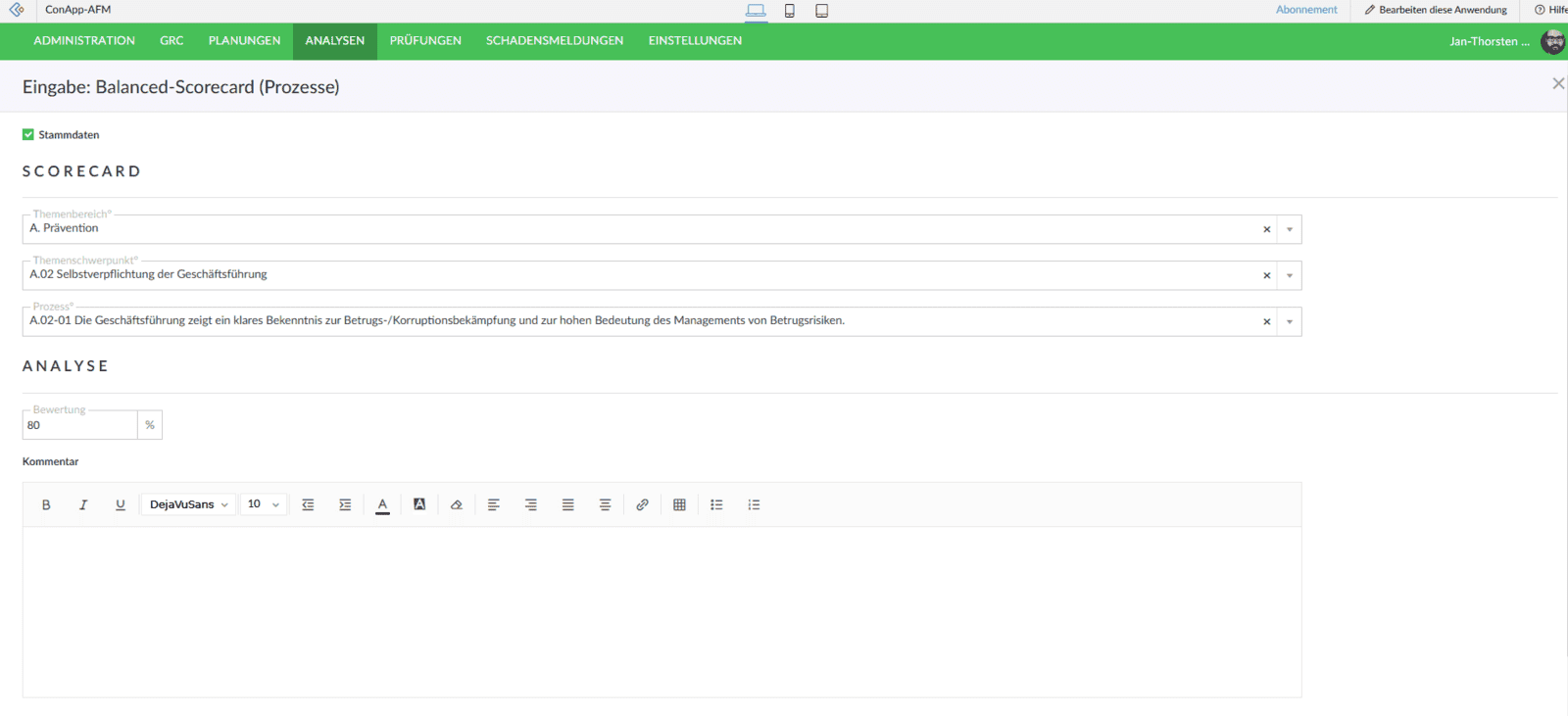

Balanced Scorecard (Prozesse)

Analysieren Sie mittels vordefinierter Balanced Scorecards Ihre innerbetrieblichen Prozesse mit Bezug auf fraudulente Schwachstellsen.

Balanced Scorecard (Abteilungen)

Analysieren Sie mittels vordefinierter Balanced Scorecards Ihre innerbetrieblichen Fachabteilungen mit Bezug auf fraudulente Schwachstellsen.

Outsourcing

Outgesourcte (Dienst-)Leistungen sind anfällig für fraudulente Aktivitäten. Untersuchen Sie outgesourcte Leistungen auf fraudulente Schwachstellen.

DIIR Nr. 5-Standard

Analysieren Sie mittels dem vom Deutschen Institut für Interne Revision veröffentlichten Standard, welche innewohnenden Schwachstellen Ihr Unternehmen ausweist.

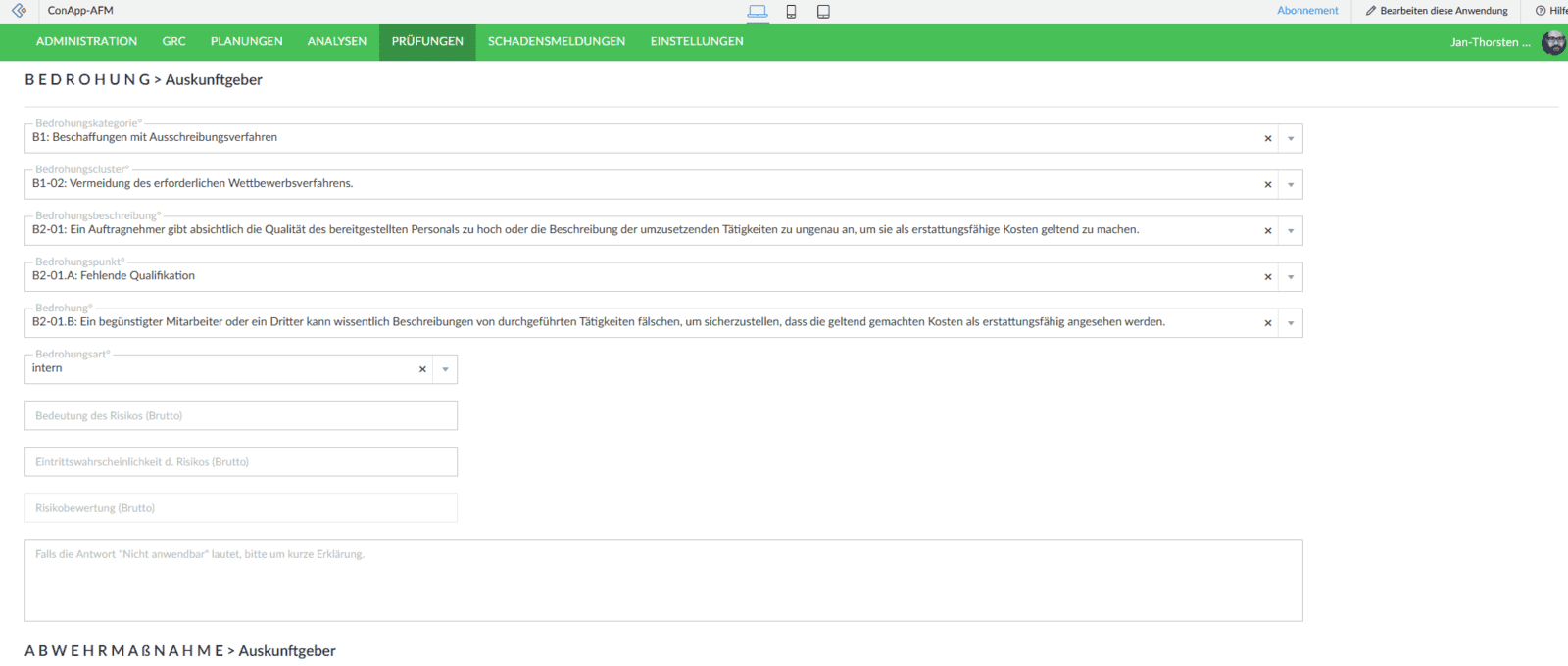

Bedrohungslage

SHOPRIOR stellt Ihnen ein Konzept zur Verfügung (inkl. Richtlinie), mit der Sie Ihre aktuelle Bedrohungslage detailliert untersuchen können. Die Evaluation der aktuellen Bedrohungslage erfolgt im Rahmen eines Risikomanagements, in dem man das Brutto-/Nettorisiko betrachtet. Sollte das im Unternehmen akzeptierte Risiko pro Bedrohungsaspekt überschritten werden, so sind weitere Maßnahmen einzuleiten.

Overall Risk Exposure

Der Risk Check ist das Kernelement von "AFM". Es werden den zu Grunde liegenden Business Risks die entgegenstehenden Kontrollen gegenübergestellt. Im Anschluss erfolgt ein Testing mit ergänzender Bewertung der jeweiligen Einzelrisiken. Im Zuge der Gesamtfeststellung können Maßnahmen entwickelt bzw. umgesetzt und im Zuge des Monitorings überwacht werden.

Anti-Fraud-Management

Mittels der Framework-Evaluation können Sie prüfen und bewerten, inwiefern Ihr AFM-Framework (Rahmenwerk) den gängigen Anforderungen entspricht.

Red Flags

Die exemplarischen Red Flags können mögliche Warnhinweise bei diversen Geschäftsvorfällen/-prozessen aufweisen. Nutzen Sie die Bewertung, um Ihr Framework stetig den neuen Gefahren anzupassen.

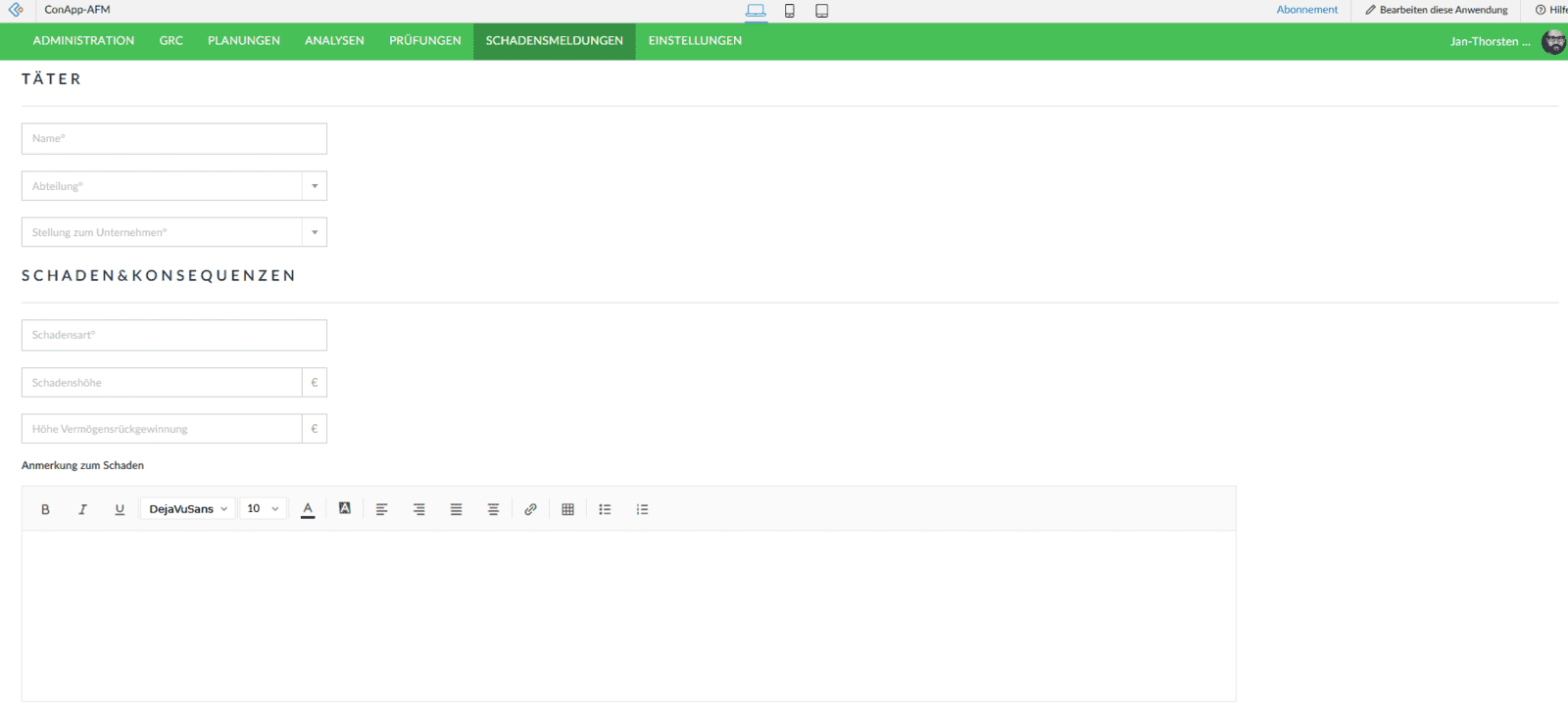

Datenbank

In dieser Datenbank werden alle Schadensmeldungen (nebst ergänzenden Vorfallinformationen) dokumentiert, um interessierten Dritten (Geschäftsführung, Aufsichtsrat/Beirat, Wirtschaftsprüfern, etc.) einen komprimierten Überblick über die Historie von Schadensmeldungen zu geben.

Reporting & Visualisierung

Sie möchten nicht nur mit Formularen und Berichten arbeiten, sondern die Ergebnisse visuell aufbereiten? Kein Problem! Das Tool stellt Ihnen eine Vielzahl an Reporting-Werkzeugen zur Verfügung, um visuell die Ergebnisse wiederkehrend Dritten automatisiert zur Verfügung zu stellen.

AML: Anti-Money-Laundering

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 50 Risikoländer

- 400 Gefährdungen

- 348 Allgemeine Ansätze

- 16 Formulare

Prozesse

Dokumentieren Sie bei Bedarf die zu Grunde liegenden Prozesse unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Prozesse mit den entsprechenden Risiken, Kontrollen und Maßnahmen.

Risiken

Erstellen Sie eine Risikolandkarte, in dem Sie ein individuelles Quick Assessment durchführen, das inhärent sowie das aktuelle Risiko bewerten und eine individuelle Risikoüberwachung (ggfs. mit Frühwarnindikatoren) installieren.

Kontrollen

Erfassen Sie die zu Grunde liegenden Kontrollen unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Kontrollen mit den entsprechenden Prozessen, Risiken und Maßnahmen.

Maßnahmen

Dokumentieren Sie die zu Grunde liegenden Maßnahmen zu den vorliegenden Prozessen, Risiken und Kontrollen.

Kontinuierlicher Verbesserungsprozess

Führen Sie einen kontinuierlichen Verbesserungsprozess in Ihrem Unternehmen durch, der stufenweise gemäß dem Kompetenzgefüge konzipiert ist: Vorschlagswesen --> Qualitätsreview --> Würdigung --> Entscheidung --> Veto Recht I+II

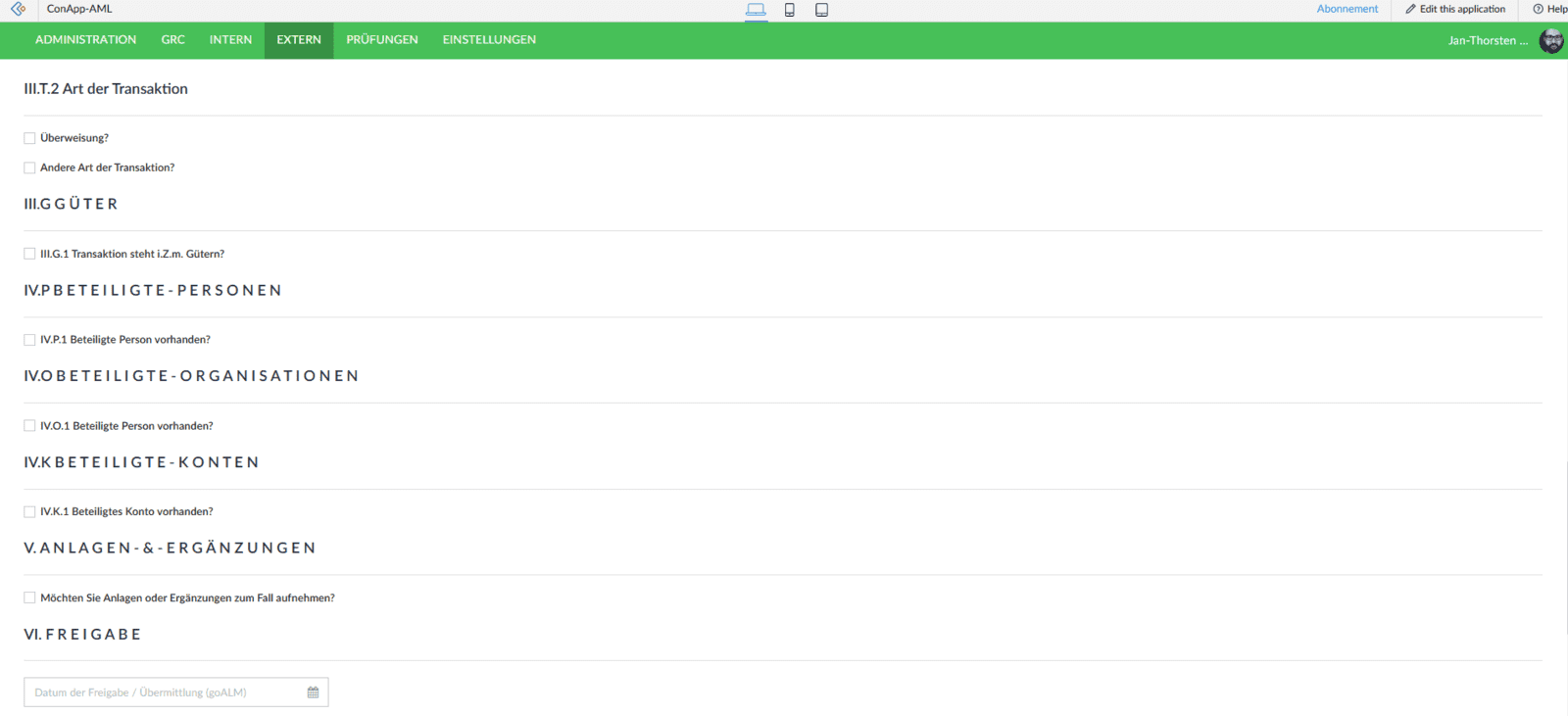

Verdacht ggü. natürlicher Person

Dokumentieren Sie den zu Grunde liegenden Verdacht gegenüber einer natürlichen Person basierend aus dem Blickwinkel eines Gütehändlers: Identifizierung, Gefährdungsanalyse und Verdachtsmoment.

Verdacht ggü. juristischer Person

Dokumentieren Sie den zu Grunde liegenden Verdacht gegenüber einer juristischen Person basierend aus dem Blickwinkel eines Gütehändlers: Identifizierung, Gefährdungsanalyse und Verdachtsmoment.

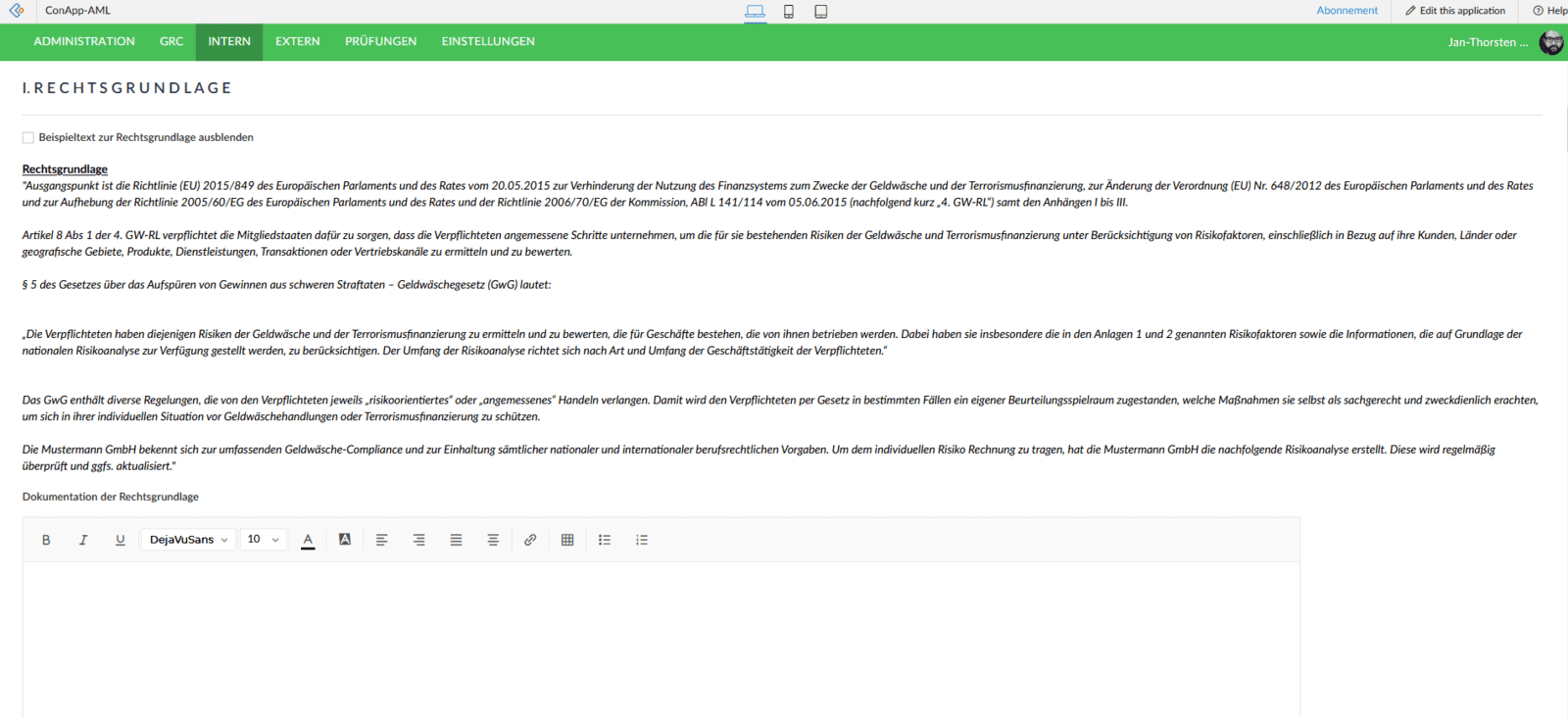

Interne Risikoanalyse

Dokumentieren Sie Ihre angemessenen geschäfts- und kundenbezogenen internen Sicherungsmaßnahmen, um die Risiken von Geldwäsche und von Terrorismusfinanzierung in Form von Grundsätzen, Verfahren und Kontrollen zu steuern und zu mindern.

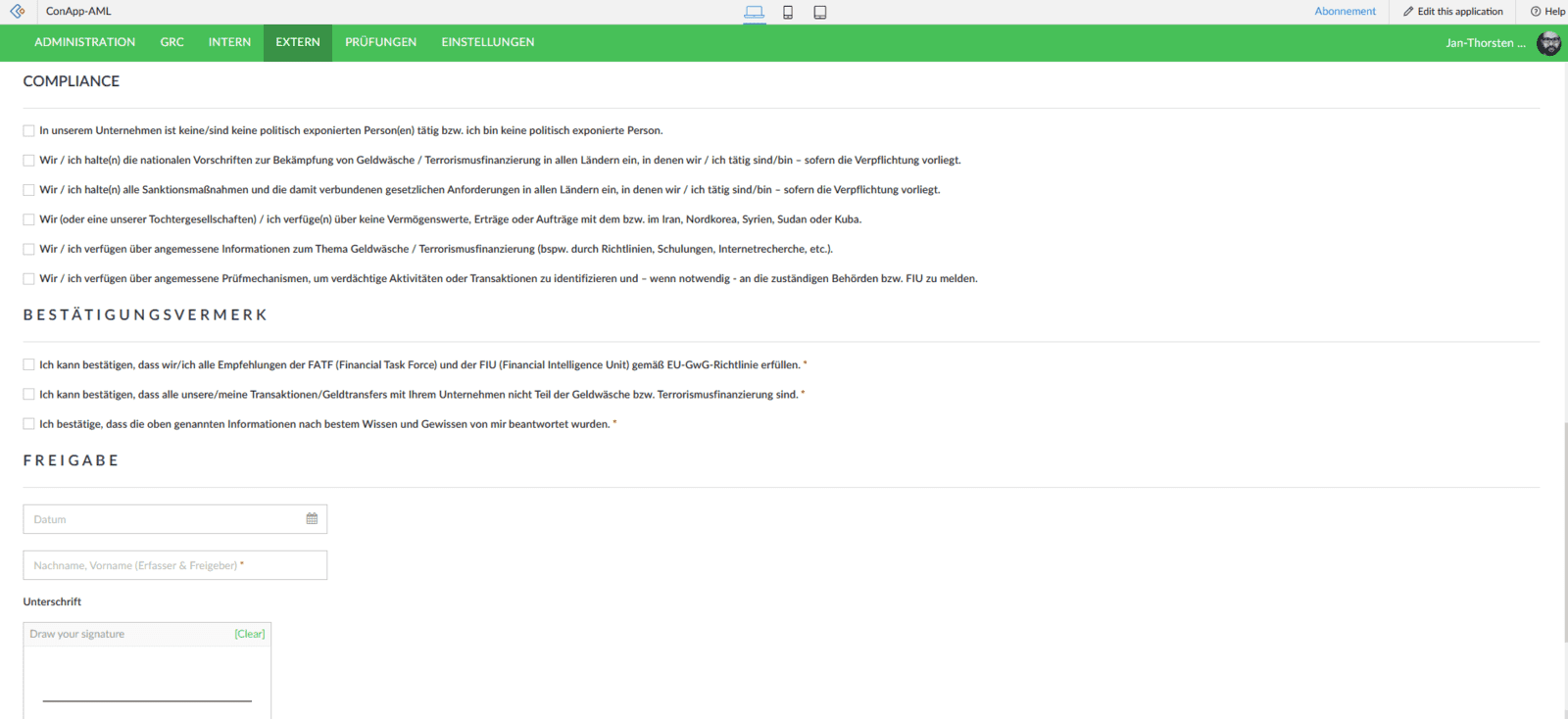

Selbstauskunft: Natürliche Person

Es liegt ein Verdachtsmoment gegenüber einer natürlichen Person vor? Holen Sie sich eine Selbstauskunft vom Kunden ein, um Ihren Sorgfaltspflichten als Gütehändler nachzukommen.

Selbstauskunft: Juristische Person

Es liegt ein Verdachtsmoment gegenüber einer juristischen Person vor? Holen Sie sich eine Selbstauskunft vom Kunden ein, um Ihren Sorgfaltspflichten als Gütehändler nachzukommen.

FIU-Verdachtsmeldung

Der Verdacht hat sich erhärtet? Melden Sie den Verdachtsmoment gegenüber der FIU. Nutzen Sie dieses Formular ergänzend zum internen tracken des Sachverhalts.

Interne Auditierung

Sie haben von einem Verdachtsmoment Kenntnis bekommen und möchten Aufklärung betreiben? Führen Sie ein Audit durch und nehmen Sie eine Sachverhaltsaufklärung vor.

Reporting & Visualisierung

Es liegt ein Verdachtsmoment gegenüber einer natürlichen Person vor? Holen Sie sich eine Selbstauskunft vom Kunden ein, um Ihren Sorgfaltspflichten als Gütehändler nachzukommen.

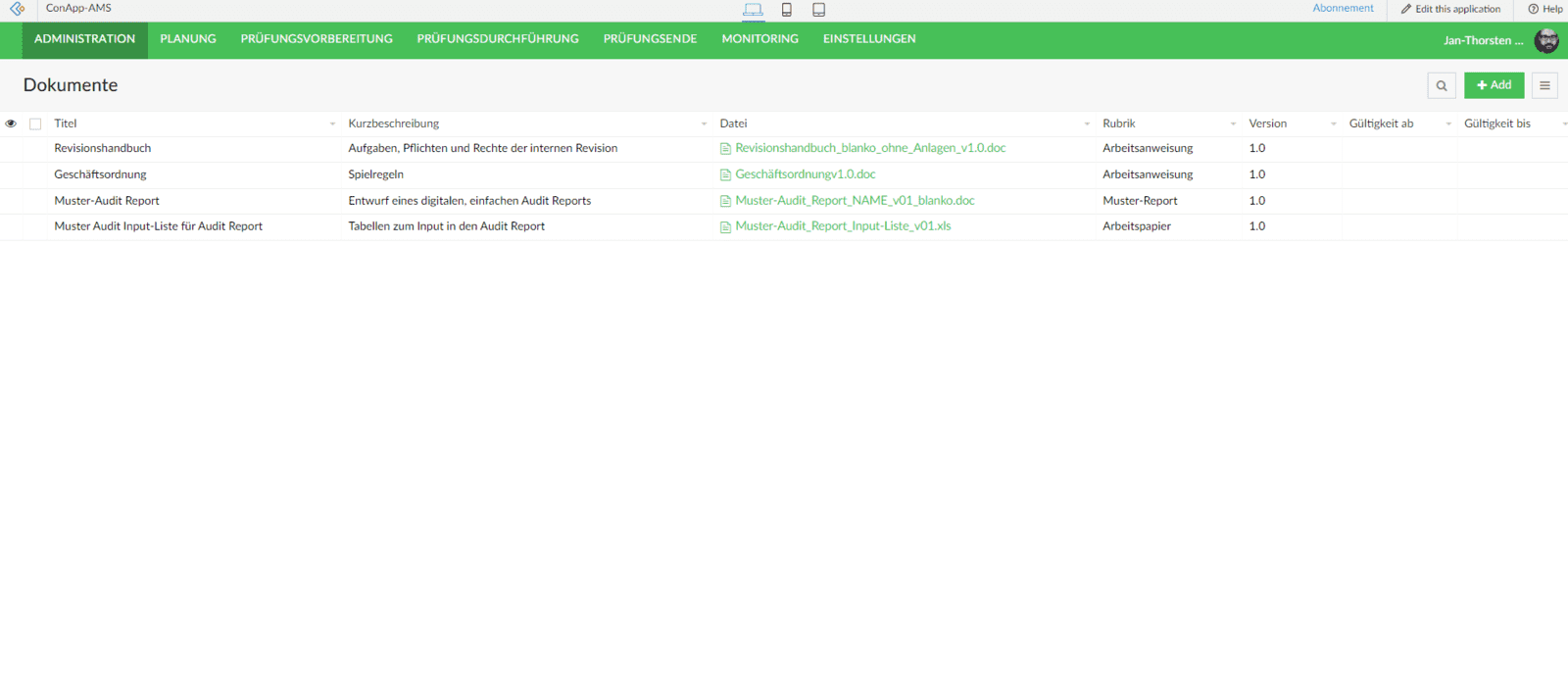

AMS: Audit Management System

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 26 Formulare

Audit Universe

Erstellen Sie eine Prüfungslandkarte, die alle Prüfungsobjekte umfasst und definiert. Es umfasst alle Themen, Organisationseinheiten und Systeme, die für die Planung und Durchführung der Prüfungstätigkeiten durch das Internal Audit relevant sind.

Prüfungsplanung

Starten Sie die individuelle Prüfungsplanung unter Berücksichtigung der Audit-Ankündigung, Dienstreiseplanung und dem Audit-Ablaufprozess.

Jahresplaner

Dokumentieren Sie einzelne Prüfungen im laufenden Prüfungsjahr mit allen grundlegenden Terminen und lassen Sie die Prüfung freigeben.

Dokumentenanforderung

Erfassen und tracken Sie alle für die Prüfung notwendigen Daten/Dokumente und protokollieren Sie die dazugehörige Kommunikation mit dem Fachbereich.

Stichproben

Listen Sie die für die Prüfung zu Grunde liegende Stichprobe auf und hinterlegen Sie die jeweiligen Dateien online. Dokumentieren Sie nicht erhaltene Dokumente und deren Begründung.

Datenanalyse

Nutzen Sie das Formular zum tracken einer prüfungsorientierten, wiederkehrenden Datenanalyse auf Basis der definierten Buchungstransaktionen.

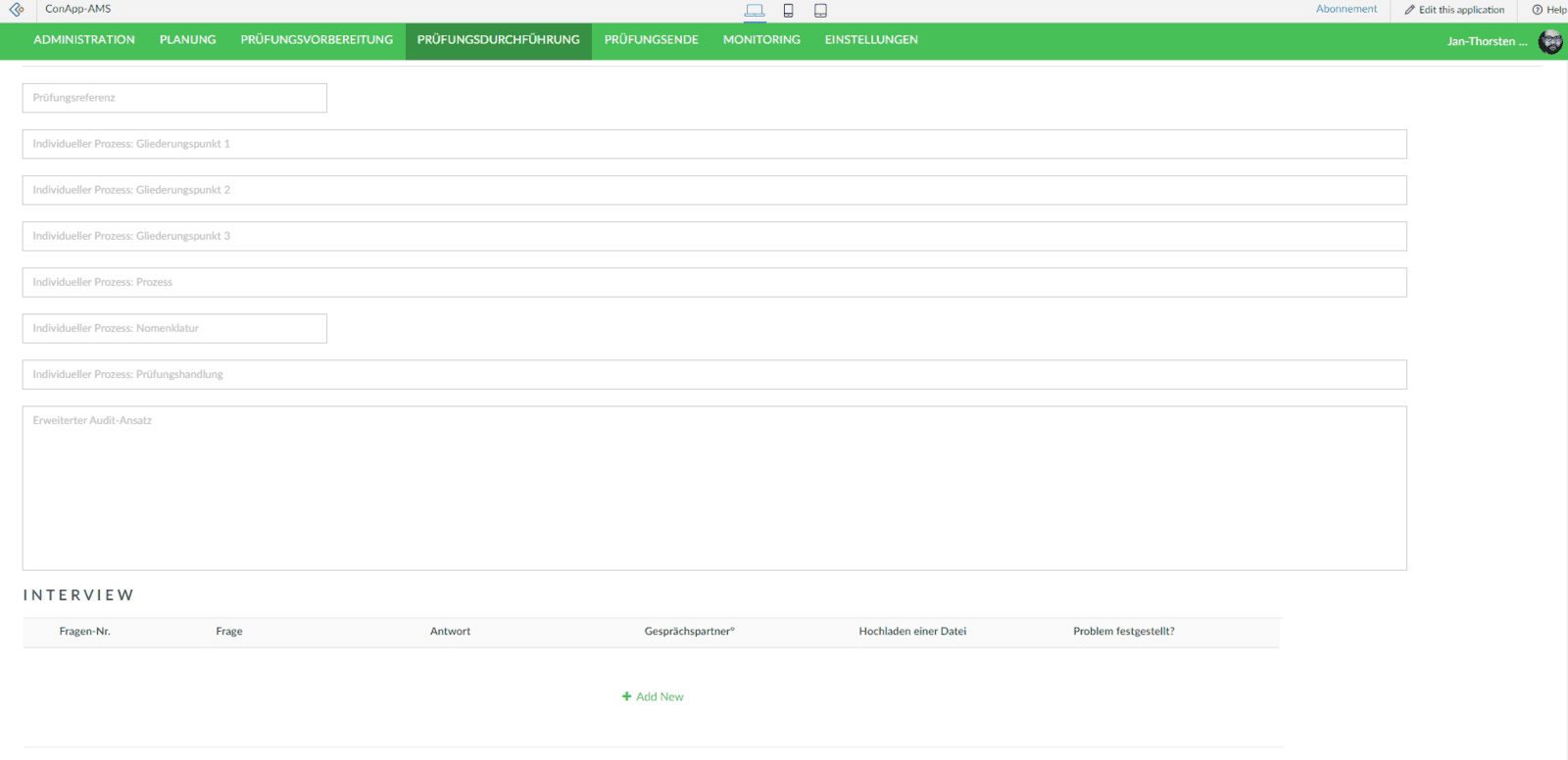

Individueller Prozess

Sie führen ein individuelles prozessorientiertes Audit durch? Nutzen Sie das Formular um jede Form der Auditierung unternehmensspezifisch zu konfigurieren und anforderungsgerecht durchzuführen.

ISM

Zur Umsetzung eines ISMS basierten Audits können die vorab definierten Formulare genutzt werden, um inhaltsgerecht das ISMS-Umfeld zu prüfen.

RMS

Zur Durchführung einer Prüfung hinsichtlich des operationellen Risikomanagements können Sie die beigefügte Vorlage nehmen.

Rating

Berechnen Sie das Prüfungsergebnis anhand der plastisch zu Grunde liegenden Vorlage oder passen Sie die Bewertung manuell an.

Monitoring

Führen Sie das Follow-up / Monitoring zentral durch und fordern Sie den geprüften Bereich auf, die entsprechenden Antworten zum Maßnahmenkatalog zentral zu erfassen.

Kundenzufriedenheit

Tracken Sie die Stakeholder-Zufriedenheit der Audit-Durchführung, in dem Sie den geprüften Bereich einen Fragenkatalog zur Beantwortung nach Audit-Beendigung zuweisen.

CMS: Compliance Management System

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 13 Formulare

Sie möchten Ihre neuen Geschäftspartner bewerten und einem pragmatischen Risiko-Assessment unterziehen, auf dessen Basis Sie (ergänzende) individuelle Unterlagen/Informationen einfordern? Kein Problem! Wir haben für Sie ein Konzept erstellt anhand derer Sie Ihre Geschäftspartner einkategorisieren können und vom Risikograd abhängig vordefinierte Fragenkataloge (A, B, C) nutzen können (Know Your Business Partner).

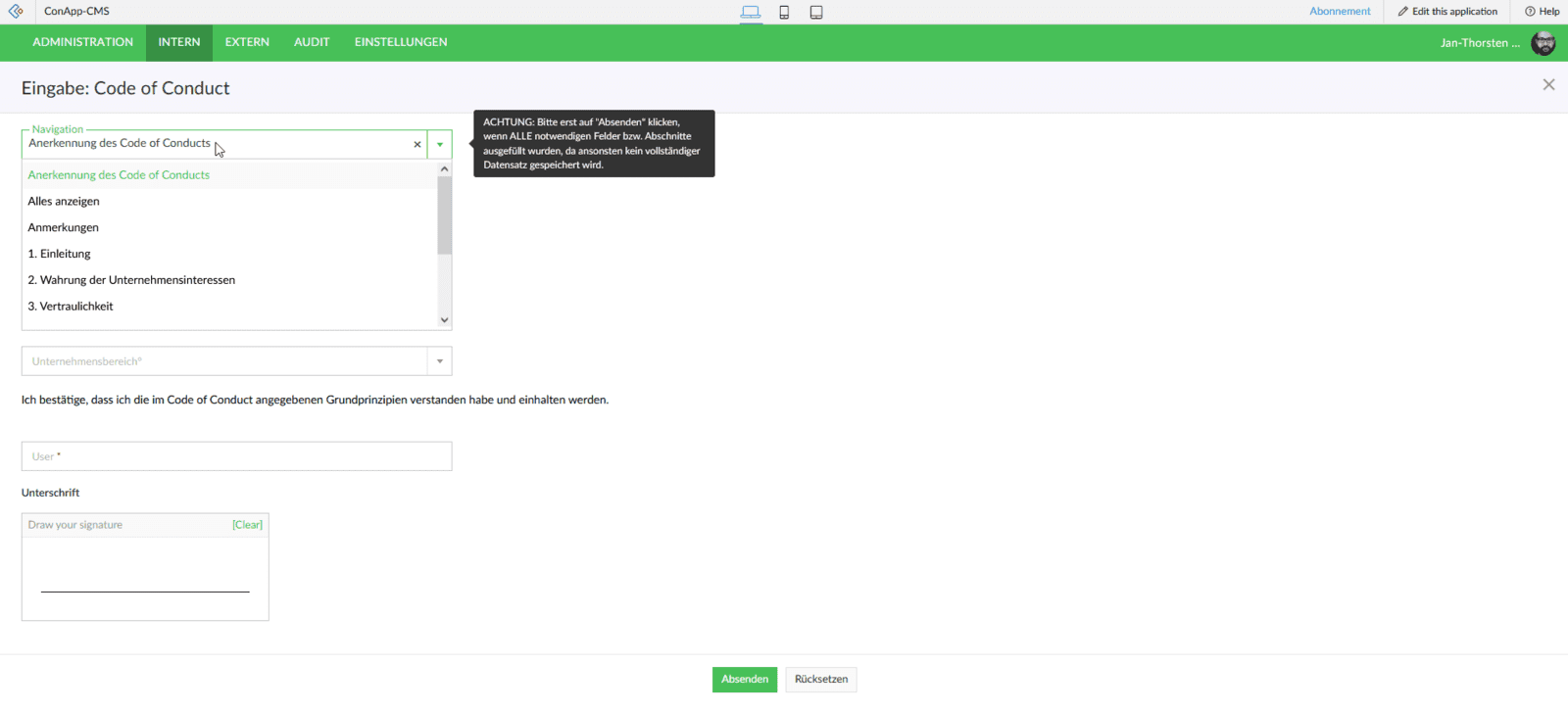

Code of Conduct

Lassen Sie Ihren betriebsinternen Code of Conduct digital von Ihren Mitarbeitern unterschreiben und legen Sie die verifizierten Code of Conducts zentral ab.

Interview

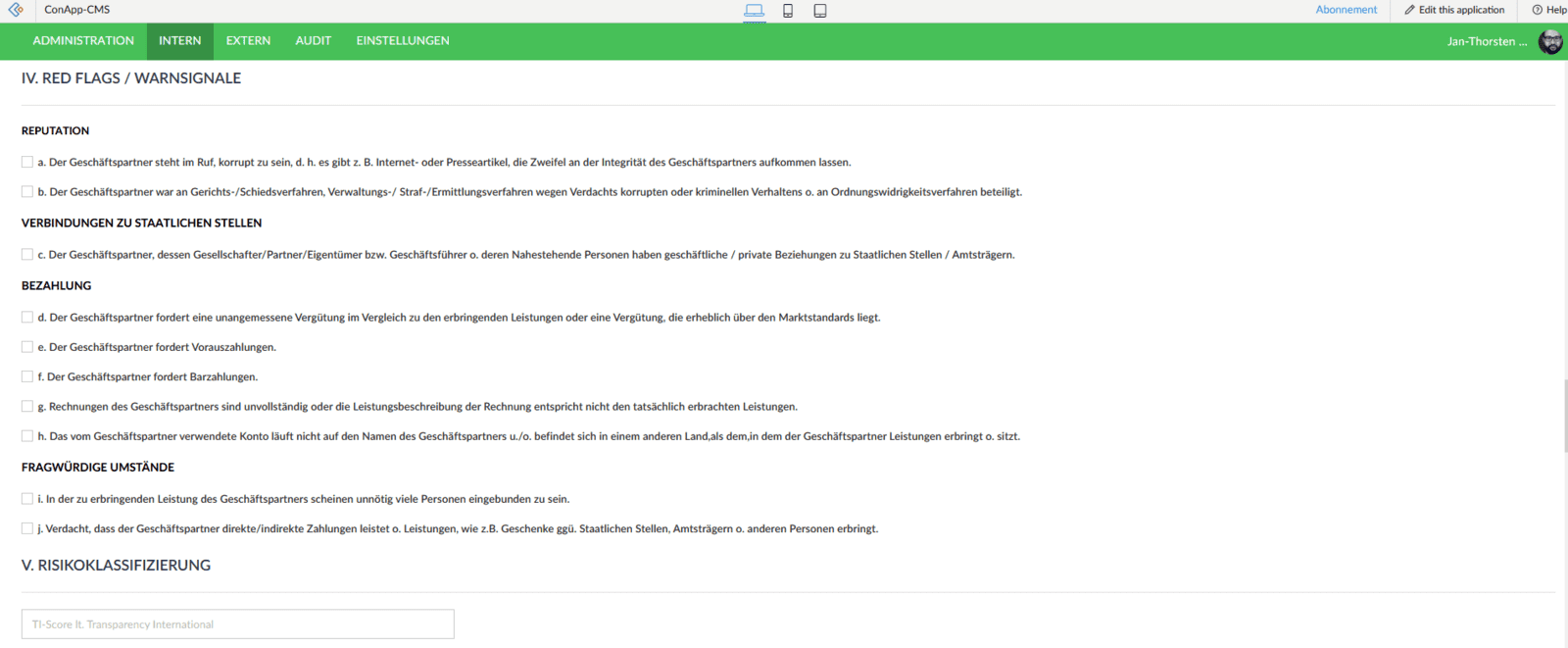

Sollte es Anhaltspunkte für verstärkte Warnsignale geben, wird die Risikoklassifizierung nach oben gesetzt und der Vertriebsmitarbeiter hat ein ergänzendes Telefoninterview durchzuführen.

Fragenkatalog

Der interne Fragenkatalog wird während der Geschäftsanbahnung durch Ihren Vertriebsmitarbeiter ausgefüllt. Hierbei müssen Warnsignale bewertet und eine Risikoklassifizierung vorgenommen werden, anhand derer der Geschäftspartner den jeweiligen externen Fragenkatalog zugewiesen bekommt.

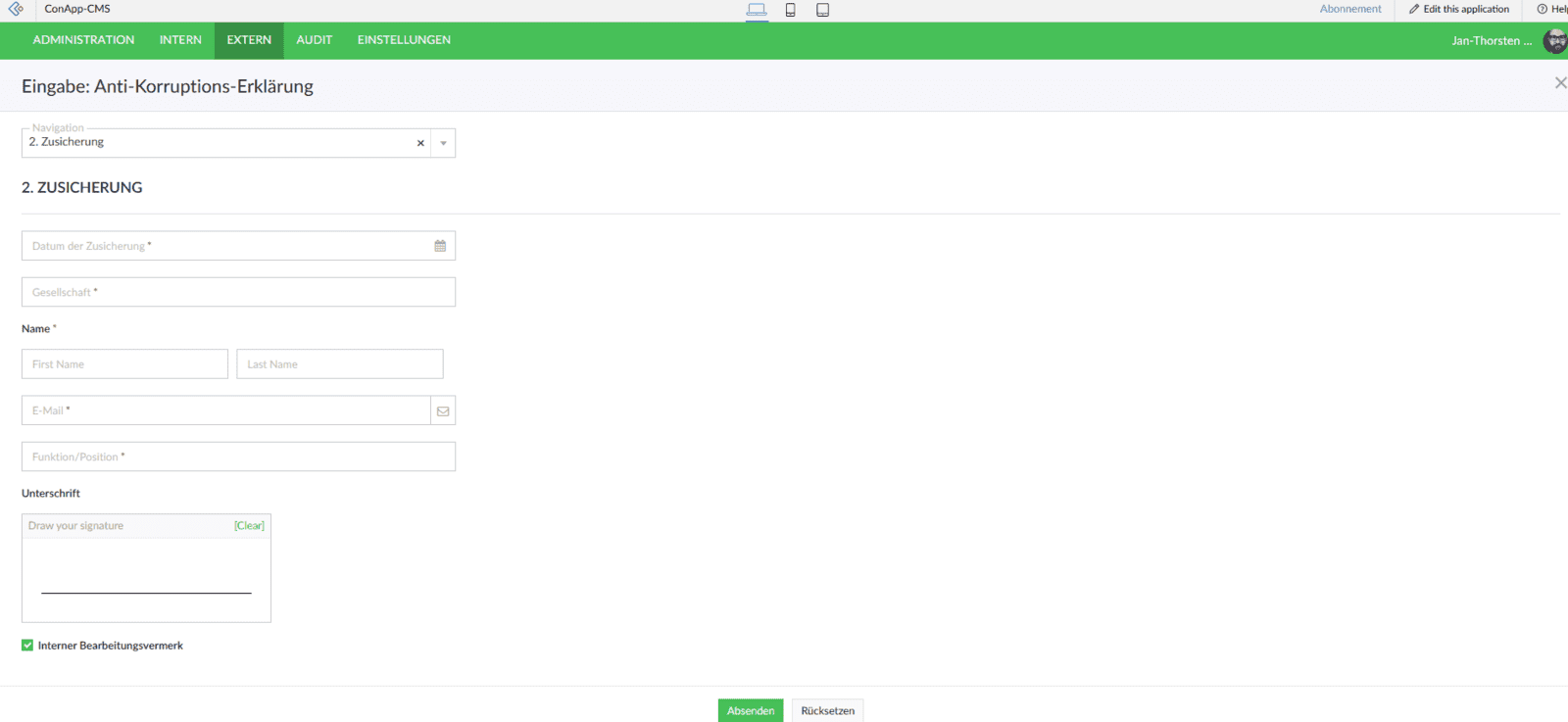

Anti-Korruptions-Erklärung

Jeder Geschäftspartner hat die Anti-Korruptionserklärung zu unterschreiben und Ihrem Unternehmen zeitgerecht zur Verfügung zu stellen.

Fragebögen A, B, C

Der vom Geschäftspartner auszufüllende Fragebogen ist inhaltlich von der internen Risikoklassifizierung abhängig und wird digital vom Geschäftspartner ausgefüllt und Ihrem Unternehmen zur weiteren Prüfung ausgehändigt, bevor eine Neuanlage in IHrem ERP-System stattfindet.

Business Partner Code of Conduct

Jeder Geschäftspartner hat den vordefinierten Business Partner Code of Conduct online zu unterschreiben und freizugeben, so dass Sie stets auf der sicheren Seite sind und einen zentral abgelegten Nachweis über die Anerkennung haben.

Prüfungsdurchführung

Im Bereich des Compliance Managements können Vorfälle gemeldet werden, die eine interne Untersuchung erfordern. Nutzen Sie unser Formular, um zielgerichtet und fokussierte einen Compliance-Vorfall zu prüfen.

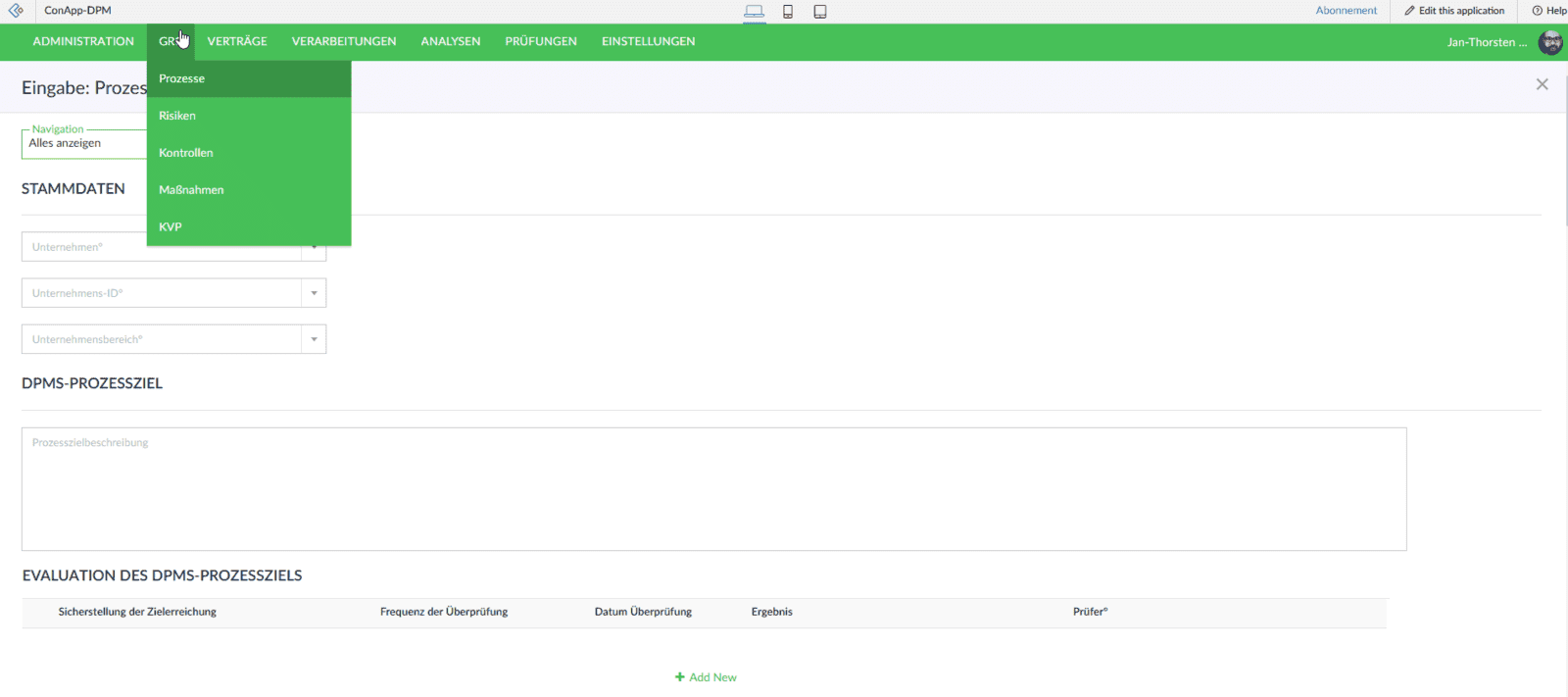

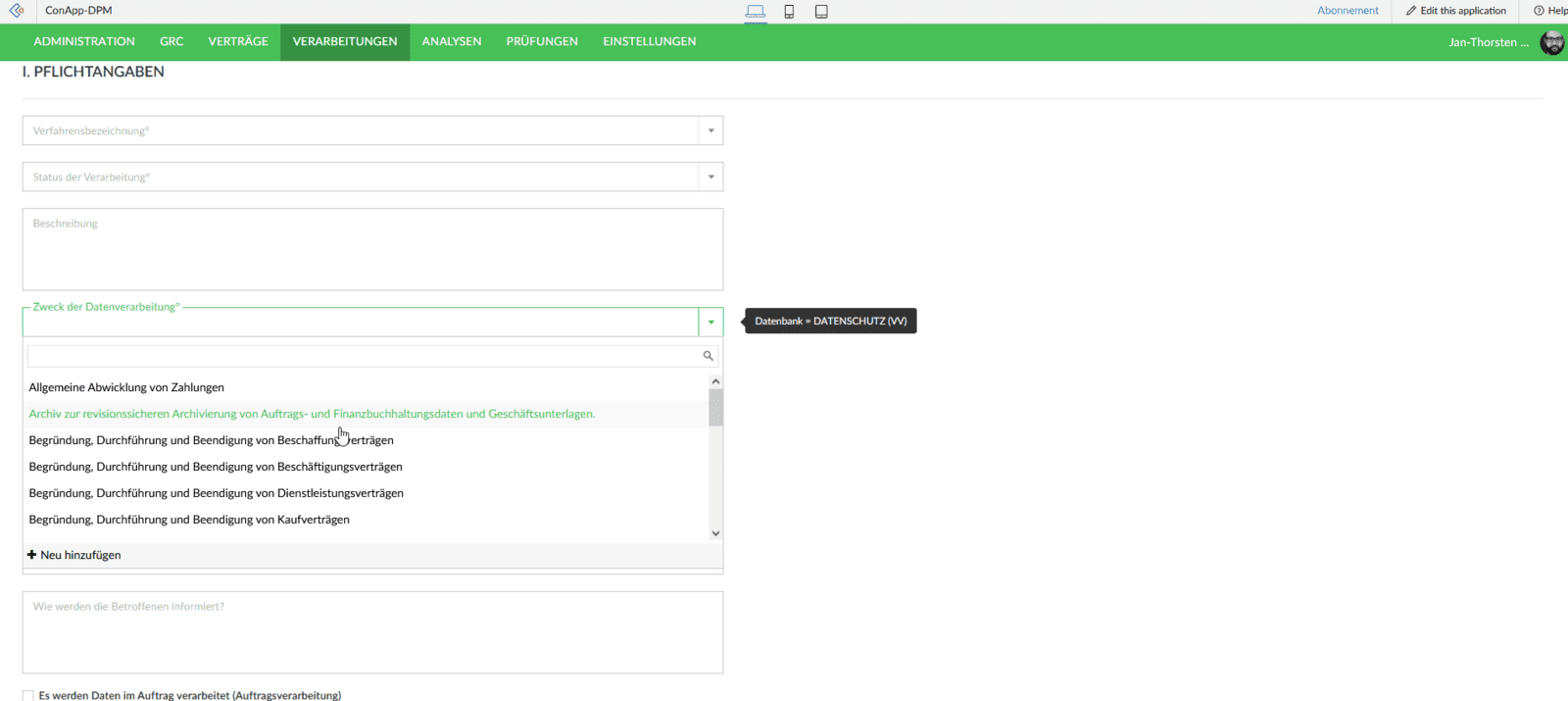

DPM: Data Protection Management

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 60 TOM: Maßnahmen / Kontrollen

- 75 Verarbeitungen

- 40 Auftragsverarbeitungen Allgemeine Ansätze

- 19 Formulare

Auftragsdatenverarbeitung

Erfassen und tracken Sie zentral alle Auftragsdatenverarbeitungen, die für Ihr Unternehmen maßgeblich und relevant sind. Behalten Sie jederzeit den Überblick und seien Sie gegenüber Stakeholdern jederzeit auskunftsfähig.

Verzeichnis der Verarbeitungen

Erstellen Sie unternehmensinternes Verzeichnis aller signifikanten Verarbeitungen. Erfassen Sie die Details der Verarbeitungen, Rechtsgrundlagen & Fristen, die technisch-organisatorischen Maßnahmen und stellen Sie die Schutzbedarfsfeststellung dar. Runden Sie den Vorgang mit einer Risikobewertung bzw. einer Datenschutz-Folgeabschätzung ab.

Auftragsdatenverarbeitung

Analysieren Sie die Erfüllung der Mindestanforderungen gem. Art. 28 DSGVO.

TOM

Dokumentieren Sie alle technisch-organisatorischen Maßnahmen pro hinterlegter Verfahrensbezeichnung.

Homepage

Führen Sie einen Plausibilitäts-Check auf DSGVO-Konformität Ihrer Homepage durch.

Windows PC's

Starten Sie mit einem Plausibilitäts-Check der im Unternehmen geführten Windows-PC's.

Datenschutzfolgeabschätzung

Tracken Sie die Datenschutz-Folgeabschätzungen, in dem Sie ein Kurz-Review durchführen und ggfs. Maßnahmen definieren.

Anfragen Dritter

Würdigen Sie die Anfragen Dritter und dokumentieren Sie zusammenfassend alle verarbeiteten Daten.

Datenschutzverletzung

Es ist ein Vorfall eingetreten? Starten Sie eine Prüfung, beschreiben Sie den Vorfall, die betroffenen Personen, führen Sie eine Risikobewertung durch und dokumentieren Sie die ergriffenen Abhilfemaßnahmen nebst aussagekräftiger Nachweise.

Datenschutz-Audit

Sie möchten als Auditor oder bestellter Datenschutzbeauftragter ein Audit durchführen? Nutzen Sie unser Formular, um einen Audit Trail zu erstellen und die Prüfung zielgerichtet und fokussiert umzusetzen.

Reporting & Visualisierung

Sie möchten nicht nur mit Formularen und Berichten arbeiten, sondern die Ergebnisse visuell aufbereiten? Kein Problem! Das Tool stellt Ihnen eine Vielzahl an Reporting-Werkzeugen zur Verfügung, um visuell die Ergebnisse wiederkehrend Dritten automatisiert zur Verfügung zu stellen.

FMS: Facility Management System

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 7 Formulare

Allgemein

Verwalten Sie Ihre Besucher und führen Sie das Schlüsselprotokoll zentral in einer Datenbank.

Fokus

Führen Sie Objektbegehungen durch und behalten Sie Ihre Gebäudesicherheit mittels aussagekräftigen Fragenkatalog im Fokus.

Vorbereitete Formulare

- 4 Formulare

Zuweisung

Führen Sie für jedes Objekt den gebäudeverantwortlichen und seine Qualifikationsmerkmale.

Betreuung

Lassen Sie vom Gebäudeverantwortlichen die Gefährdungsbeurteilungen durchführen und archivieren Sie die Unterweisungen.

Vorbereitete Formulare

- 2 Formulare

Ablesungen

Dokumentieren Sie die wiederkehrenden Ablesungen.

Quick-Checks

Führen Sie bei Bedarf eigene Quick-Checks durch oder kontrollieren Sie mittels Checklisten die Arbeiten Dritter (bspw. Grünflächen, Hausmeisterservice, Objektmanagement, Qualitätsprüfung, Reinigung, Technik/Inventar, Verkehrssicherung, VDMA01-07.

Investitionen

Es müssen dringend notwendige Investitionen (bspw. Anschaffungen, Reparaturen) vorgenommen werden? Nutzen Sie die Invest-Vorlagen.

Vorbereitete Formulare

- 19 Formulare

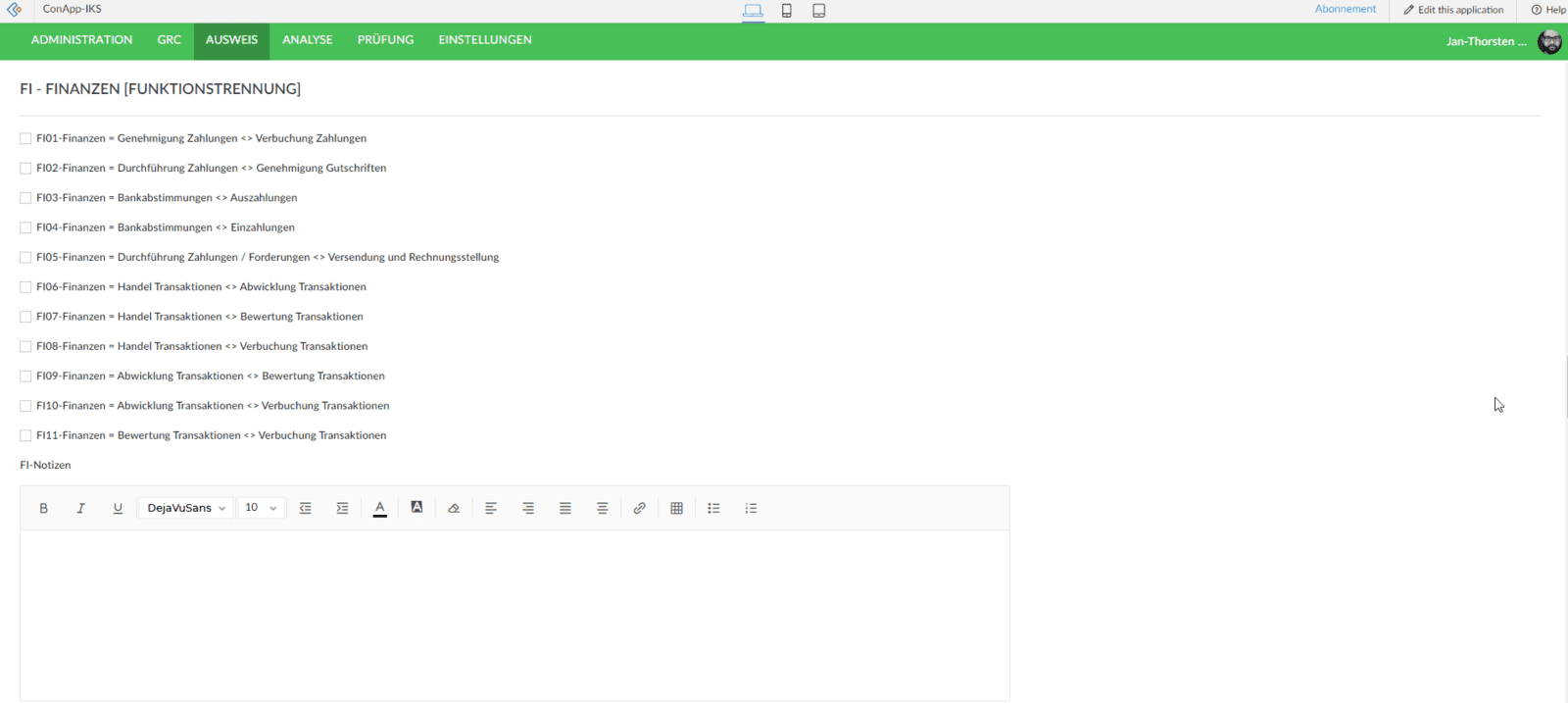

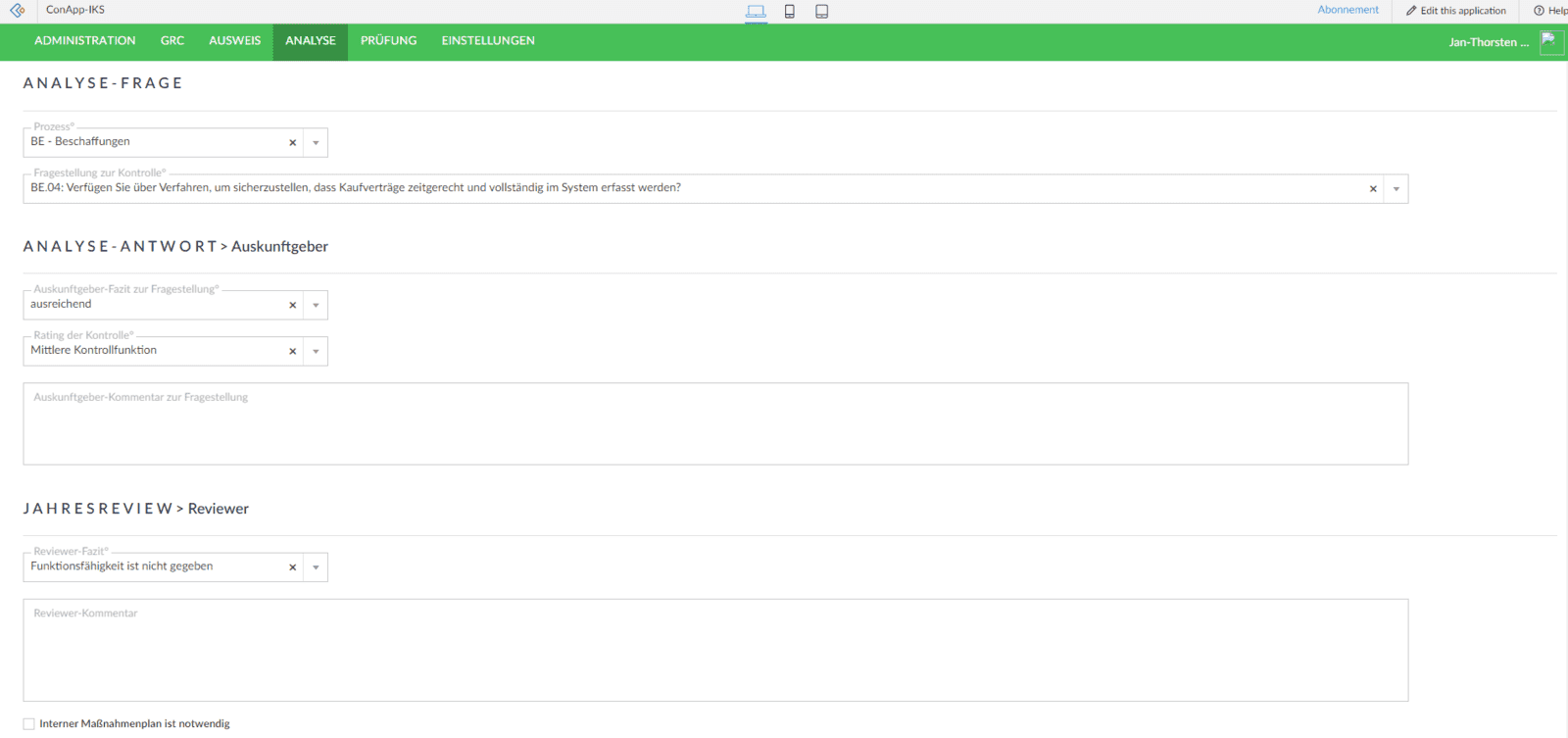

IKS: Internes Kontrollsystem

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 10 Prozesskategorien

- 60 Subprozesse

- 350 Kontrollziele

- 520 Risiken

- 150 Analyse-Fragen

- 17 Formulare

Prozesse

Dokumentieren Sie bei Bedarf die zu Grunde liegenden Prozesse unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Prozesse mit den entsprechenden Risiken, Kontrollen und Maßnahmen.

Risiken

Erstellen Sie eine Risikolandkarte, in dem Sie ein individuelles Quick Assessment durchführen, das inhärent sowie das aktuelle Risiko bewerten und eine individuelle Risikoüberwachung (ggfs. mit Frühwarnindikatoren) installieren.

Kontrollen

Erfassen Sie die zu Grunde liegenden Kontrollen unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Kontrollen mit den entsprechenden Prozessen, Risiken und Maßnahmen.

Maßnahmen

Dokumentieren Sie die zu Grunde liegenden Maßnahmen zu den vorliegenden Prozessen, Risiken und Kontrollen.

Kontinuierlicher Verbesserungsprozess

Führen Sie einen kontinuierlichen Verbesserungsprozess in Ihrem Unternehmen durch, der stufenweise gemäß dem Kompetenzgefüge konzipiert ist: Vorschlagswesen --> Qualitätsreview --> Würdigung --> Entscheidung --> Veto Recht I+II

Funktionstrennung

Dokumentieren Sie die in Ihrem Unternehmen vorliegenden Funktionstrennungen nach unterschiedlichen Bereichen (Absatz, Anlagevermögen, Beschaffungen, Finanzen, IT, Personal, Produktion, Rechnungslegung, Steuern).

Vertretungsregelung

Listen Sie die für die Fachabteilungen in Ihrem Unternehmen zu Grunde liegenden Vertretungsregelungen auf, um ganzheitliche Transparenz sicherzustellen.

Mikroorganisation

Analysieren Sie die Implementierung des IKS mittels Soft-Facts Analyse basierend auf der Wahrnehmung, dem internen Umfeld, den vorliegenden Kontrollmaßnahmen, den verteilten Informationen & Kommunikation sowie vorliegender Systemüberwachung.

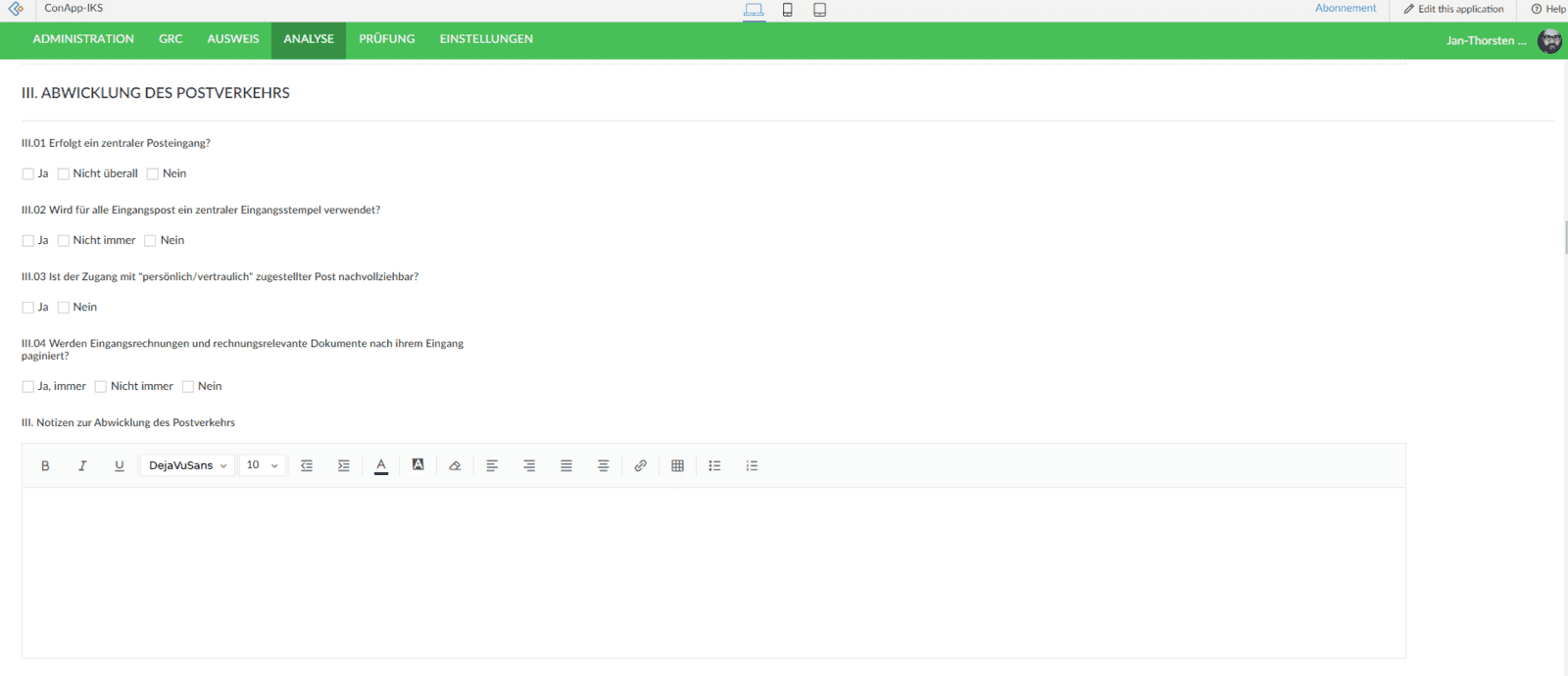

Makroorganisation

Bewerten Sie das IKS des Gesamtunternehmens nach vordefinierten Fragenkatalogen und gekoppelt nach unterschiedlichen Bereichen (Allgemeine Organisation, Sicherheitsstatus, Postverkehr, Zahlungsverkehr, Buchführung, Lager, Einkauf, IT-Bereich, HR, Vertrieb, Lieferorganisation).

Objektgefährdung

Tracken Sie Ihre Immobilien-Objekte (Eigentum, Miet-Pachtverhältnisse), um über vorliegende Schwachstellen, bspw. Einbruch/Brandschutz, jederzeit im Klaren zu sein und ggfs. Sofortmaßnahmen zu erlassen.

Kontrollumfeld

Lassen Sie Ihr Internes Kontrollumfeld regelmäßig vom Fachbereich und nachgelagert von der Internen Revision prüfen und bewerten.

KPI's

Prüfen Sie Ihre KPI's und analysieren Sie Handlungsmaßnahmen bei signifikanten Abweichungen.

Interne Auditierung

Mit dem vorliegenden Formular führen Sie im Handumdrehen ein IKS-Audit durch und nehmen im Anschluss ein Monitoring in Zusammenarbeit mit den Verantwortlichen wahr.

ISM: Information Security Management

In der Datenbank befinden sich nicht nur vorbereitete Formulare, sondern zusätzlich eine Vielzahl an vorgefertigten Daten. Einer sofortigen Bestandsaufnahme steht somit nichts entgegen.

- 3.900 Risiken Risikoländer

Prozesse

Dokumentieren Sie bei Bedarf die zu Grunde liegenden Prozesse unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Prozesse mit den entsprechenden Risiken, Kontrollen und Maßnahmen.

Risiken

Erstellen Sie eine Risikolandkarte, in dem Sie ein individuelles Quick Assessment durchführen, das inhärent sowie das aktuelle Risiko bewerten und eine individuelle Risikoüberwachung (ggfs. mit Frühwarnindikatoren) installieren.

Kontrollen

Erfassen Sie die zu Grunde liegenden Kontrollen unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Kontrollen mit den entsprechenden Prozessen, Risiken und Maßnahmen.

Maßnahmen

Dokumentieren Sie die zu Grunde liegenden Maßnahmen zu den vorliegenden Prozessen, Risiken und Kontrollen.

Kontinuierlicher Verbesserungsprozess

Führen Sie einen kontinuierlichen Verbesserungsprozess in Ihrem Unternehmen durch, der stufenweise gemäß dem Kompetenzgefüge konzipiert ist: Vorschlagswesen --> Qualitätsreview --> Würdigung --> Entscheidung --> Veto Recht I+II

Normenumsetzung

Administrieren Sie Ihr ISM, in dem Sie den Standard gegen Ihre betriebsinterne IST-Situation benchmarken.

Reporting & Visualisierung

Sie möchten nicht nur mit Formularen und Berichten arbeiten, sondern die Ergebnisse visuell aufbereiten? Kein Problem! Das Tool stellt Ihnen eine Vielzahl an Reporting-Werkzeugen zur Verfügung, um visuell die Ergebnisse wiederkehrend Dritten automatisiert zur Verfügung zu stellen.

RMS: Risk Management System

Prozesse

Dokumentieren Sie bei Bedarf die zu Grunde liegenden Prozesse unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Prozesse mit den entsprechenden Risiken, Kontrollen und Maßnahmen.

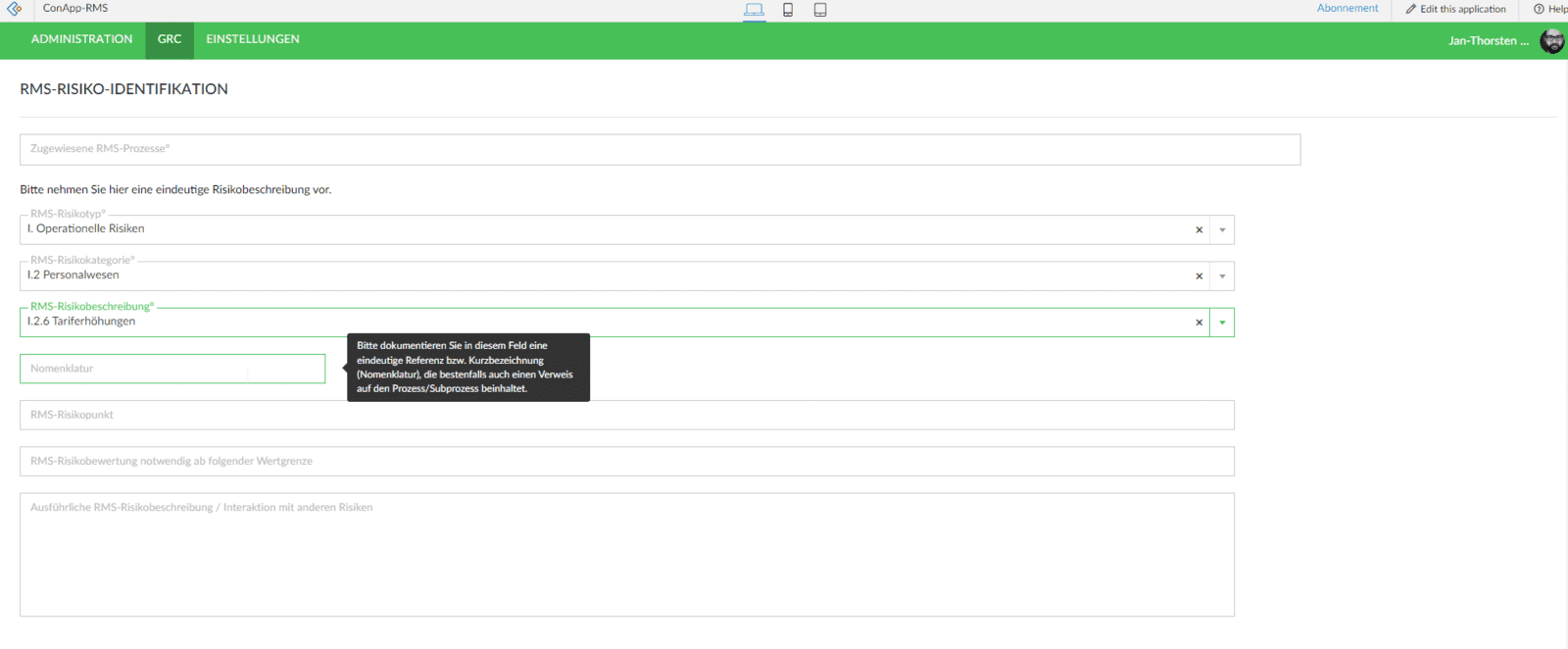

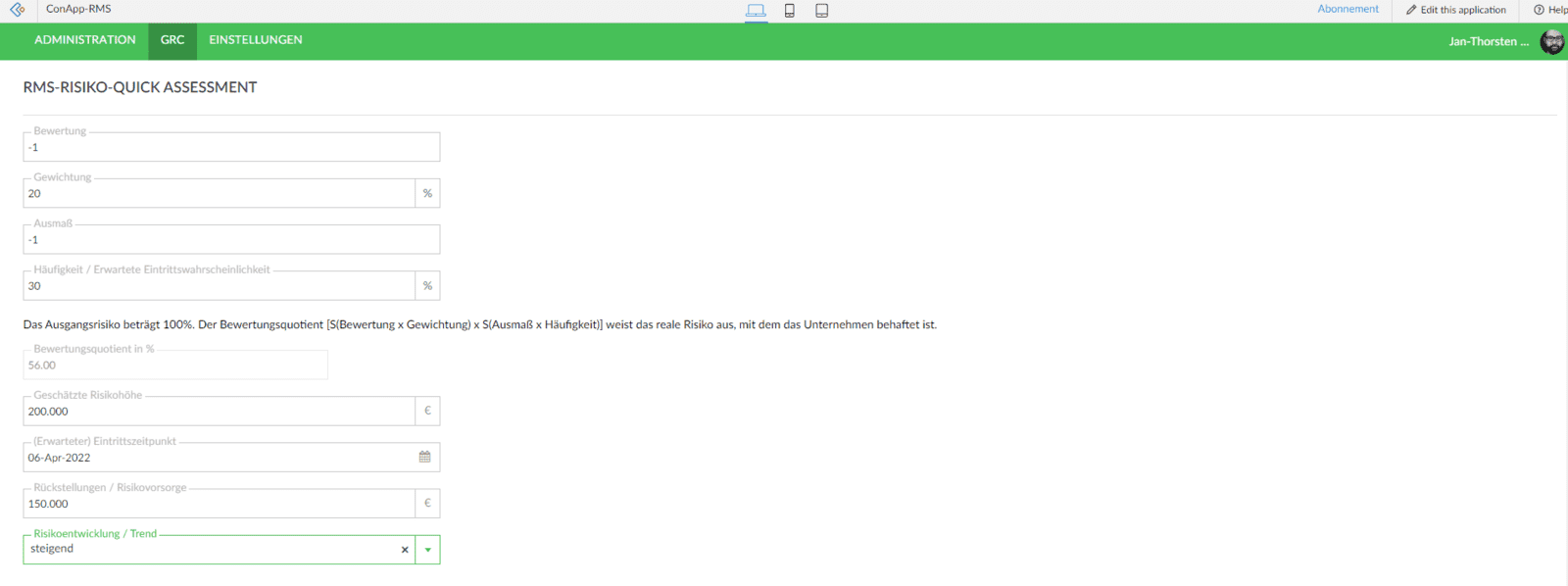

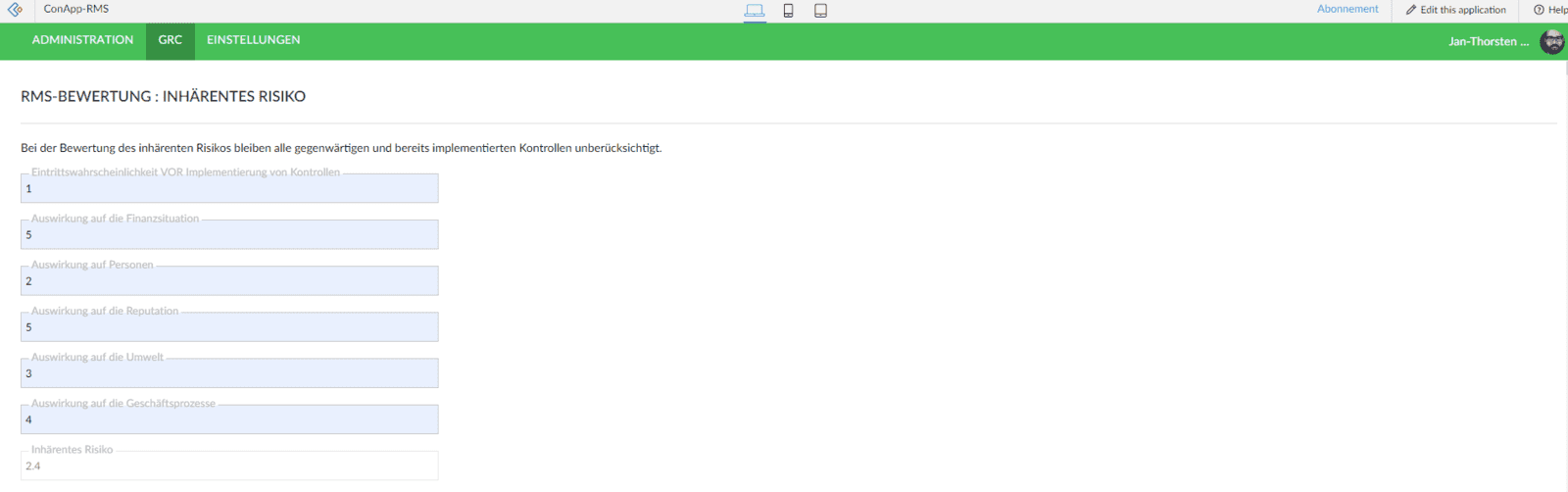

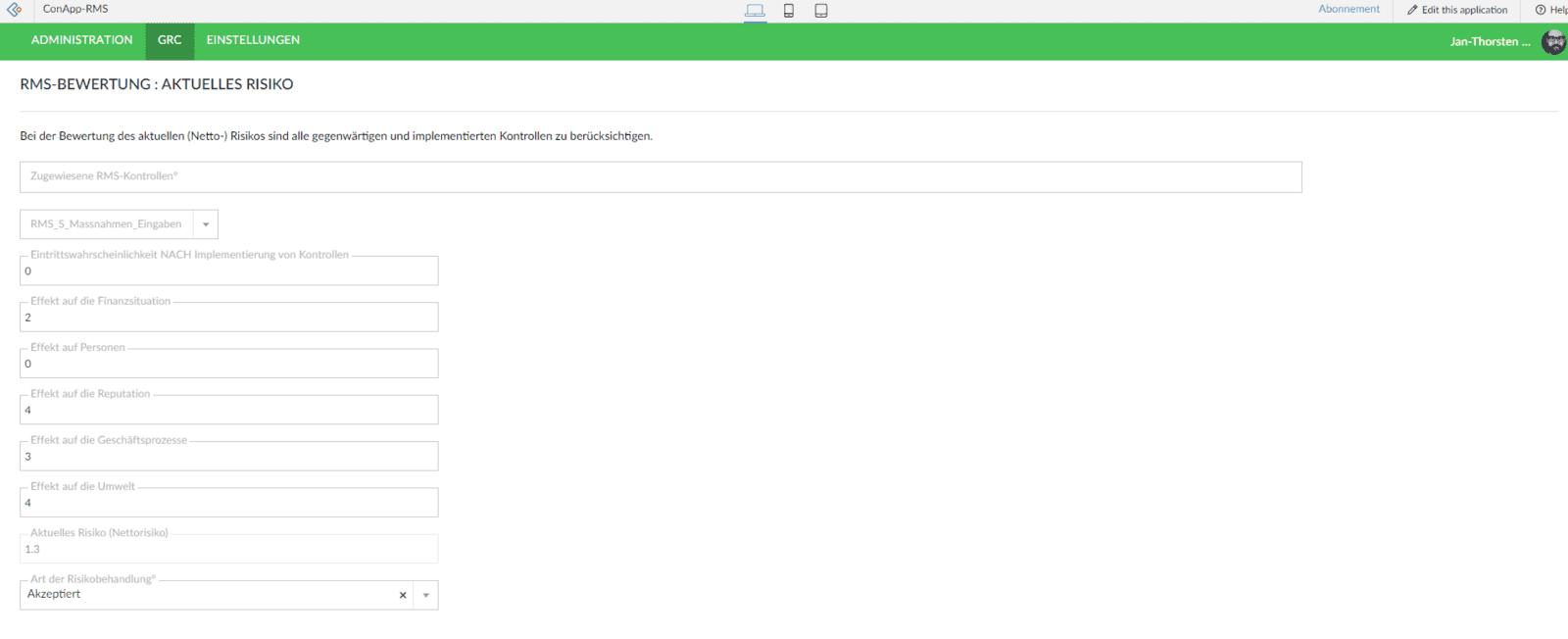

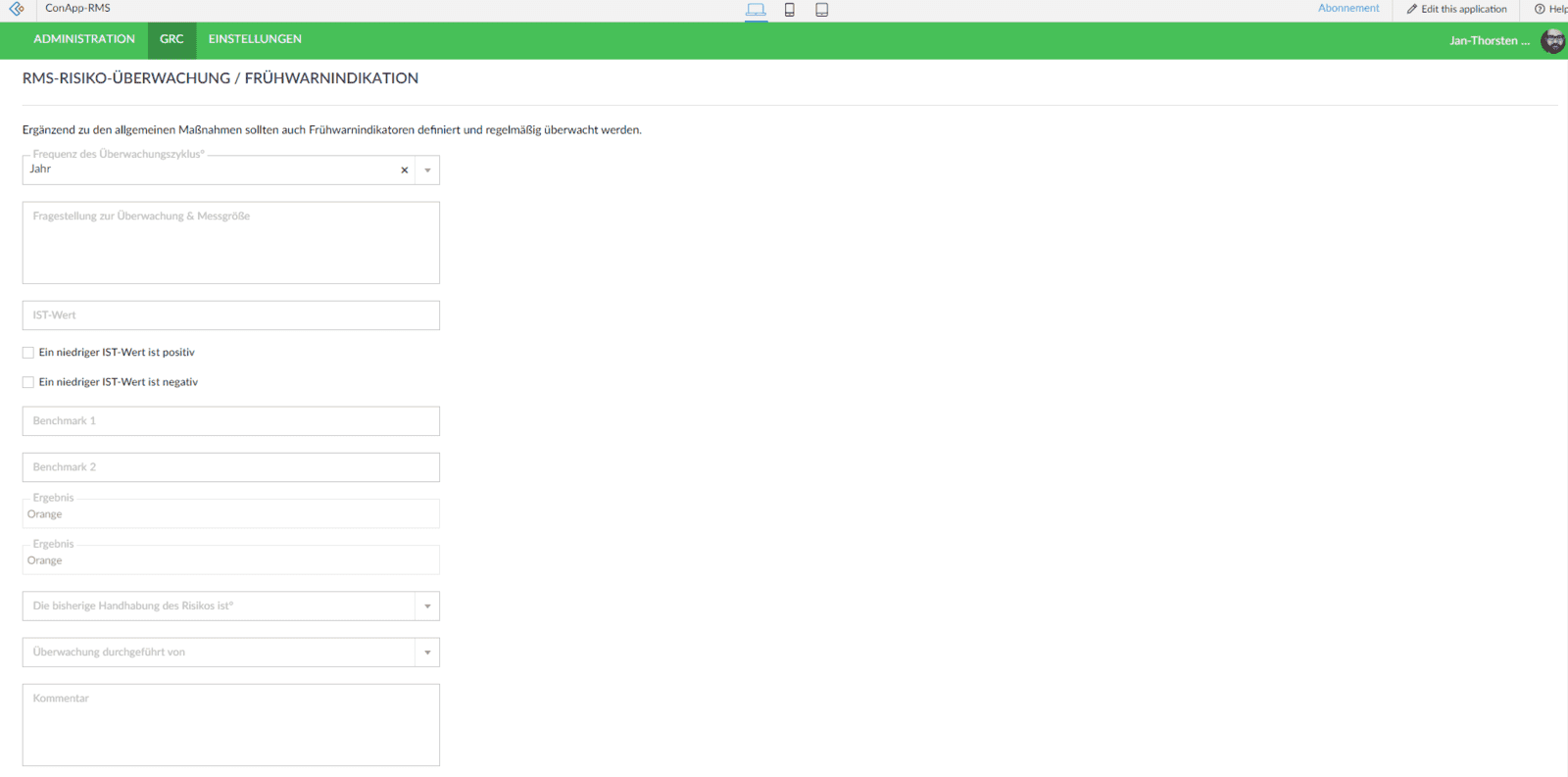

Risiken

Erstellen Sie eine Risikolandkarte, in dem Sie ein individuelles Quick Assessment durchführen, das inhärent sowie das aktuelle Risiko bewerten und eine individuelle Risikoüberwachung (ggfs. mit Frühwarnindikatoren) installieren.

Kontrollen

Erfassen Sie die zu Grunde liegenden Kontrollen unter Berücksichtigung der Beteiligten, Angabe von Arbeitshilfen sowie einer internen Bewertung und verknüpfen Sie die innewohnenden Kontrollen mit den entsprechenden Prozessen, Risiken und Maßnahmen.

Maßnahmen

Dokumentieren Sie die zu Grunde liegenden Maßnahmen zu den vorliegenden Prozessen, Risiken und Kontrollen.

Kontinuierlicher Verbesserungsprozess

Führen Sie einen kontinuierlichen Verbesserungsprozess in Ihrem Unternehmen durch, der stufenweise gemäß dem Kompetenzgefüge konzipiert ist: Vorschlagswesen --> Qualitätsreview --> Würdigung --> Entscheidung --> Veto Recht I+II

Ablaufprozess

- Wählen Sie im ersten Schritt das von Ihnen bevorzugte Produkt und lösen Sie damit die Bestellung gemäß unseren AGB's, der ADV und der Nutzungsvereinbarung aus.

- Unser Team prüft Ihre Bestellung und lässt Ihnen eine Auftragsbestätigung auf Basis unserer AGB's zukommen.

- Im Anschluss führen wir den Auftrag nach vorheriger Terminabsprache aus und informieren Sie über die Umsetzung bzw. nächsten Schritte.